※記事内に商品プロモーションを含む場合があります

前に見つかったKVMの脆弱性、VENOM。

KVM/QEMUに実装されてる仮想フロッピーディスクドライバの脆弱性で

ホストサーバを仮想サーバから不正操作出来る可能性がある様です。

【参考】「VENOM」脆弱性対応に伴うメンテナンス実施のお知らせ(5/20更新)

【参考】VENOM: QEMU 脆弱性 (CVE-2015-3456)

さくら側が行うVPSのリブート

ホスト側のコードはすでに対策済の様です。

しかし、仮想フロッピーディスクドライバは仮想サーバのメモリに

読み込まれているので仮想サーバ(VPS)のリブートの必要があります。

ただし、いつまでも脆弱性を野放しに出来ないので

私の場合6月8日にリブートを行うと通知が来ました。

詳しい時間など、どのタイミングで行われるかは分かりません。

自分でリブートを行う事も可能

自分でリブートを行えば、さくら側ではリブートはしない様です。

なので自分のタイミングで好きにリブートできますのでオススメです。

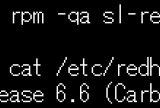

自分のサーバではRHELクローンであるScentific Linuxを使っていますが

同じRHELクローンであるCentOSも同じ方法で出来ると思います。

root権限で/sbin/shutdown -h now

を実行してシャットダウンさせます。

VPSコントロールパネルにログインして、対象サーバを確認。

対象サーバが停止中になっているのを確認して

起動ボタンをクリックして起動させます。

こちらも合わせてどうぞ